Server

Best Practices für die Datenbankkonsolidierung

Organisationen der Informationstechnologie (IT) stehen unter dem Druck, Kosten zu verwalten, die Agilität...

Umarmen Sie Microservices -Anwendungsarchitektur

Heutzutage eröffnen neue Anwendungsarchitekturen wie DevOps Microservices großartige Innovationsmöglichkeiten....

Für digitale Souveränität und Transparenz in der Cloud

Die gemeinsame Verwendung der Infrastruktur spart nicht nur Ressourcen, sondern ermöglicht es Unternehmen...

Cloud Computing für Dummies

Cloud Computing ist ein Thema, das Technologieprofis wissen müssen, um dem Computerspiel einen Schritt...

Schnelle Spur zur 5G -Kante

Wenn mehr Dienstleister in Richtung 5G gehen, benötigen sie eine skalierbare, sichere, cloud-native...

Enterprise Backup und Recovery wurden einfach gemacht

Der Schutz von Unternehmensdaten in einer komplexen IT-Umgebung ist eine Herausforderung, zeitaufwändig,...

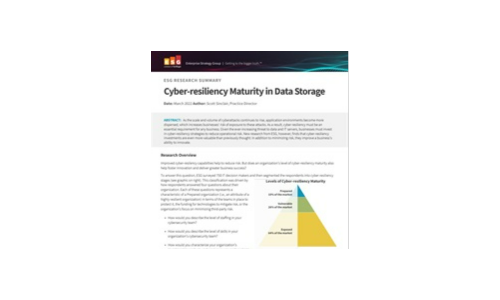

Cyber-Resilienz-Reife in der Datenspeicherung

Mit zunehmendem Umfang und Volumen der Cyberangriffe werden die Anwendungsumgebungen stärker verteilt,...

Melden Sie sich beim IT Tech Publish Hub an

Als Abonnent erhalten Sie Benachrichtigungen und kostenlosen Zugriff auf unsere ständig aktualisierte Bibliothek mit Whitepapers, Analystenberichten, Fallstudien, Webseminaren und Lösungsberichten.